こんにちは。Broadcom VCF TAM の中村です。

現在、多くの PC やサーバーで利用されているセキュアブート機能において、Microsoft 社の証明書が有効期限を迎えることが話題となっています。

本記事では、この事象の概要と VMware® ESX® 環境上の仮想マシンに与える影響、および対応方針について解説します。

— 2026/4/30 追記 —

本件に関する KB 423893 に、PK 更新後のアクションに関する重要な追加情報が掲載されました。実作業をご検討中の方は、作業前に必ず最新の KB の詳細をご確認ください。

また、今回のアップデートにより、証明書更新の基本方針が以下の通り明確化されています。

- KEK などの後続更新は OS ベンダーの仕組みを利用(推奨)

PK を正常なものに更新した後の KEK、DB、DBX の更新については、各 OS ベンダー(Microsoft 社や Red Hat 社など)が提供する標準の仕組み(Windows Update や標準パッケージ管理など)に従って実施することが基本となります。 - EFI 画面からの手動更新は代替手段

本ブログでも紹介した仮想マシンの EFI セットアップ画面から KEK を手動で読み込ませる手順は、要件等により OS 側から更新が行えない場合のあくまで代替手順(ワークアラウンド)としての位置づけとなりますのでご留意ください。

—

Contents

- セキュアブートとは

- Microsoft KEK の有効期限と期限切れの影響

- ESX 上の仮想マシンも対象

- KEK 更新における PK の重要性

- PK および KEK 更新のポイントと手順概要

- まずは現在の環境を確認しましょう

- 関連情報リンク

1. セキュアブートとは

セキュアブートは、PC やサーバーの起動時に、悪意のあるソフトウェア(ルートキットなど)が読み込まれるのを防ぐためのセキュリティ機能です。

ハードウェアのファームウェア(UEFI)が、OS の起動ローダーが信頼できるデジタル署名を持っているかを検証し、安全と確認された場合のみ起動を許可します。

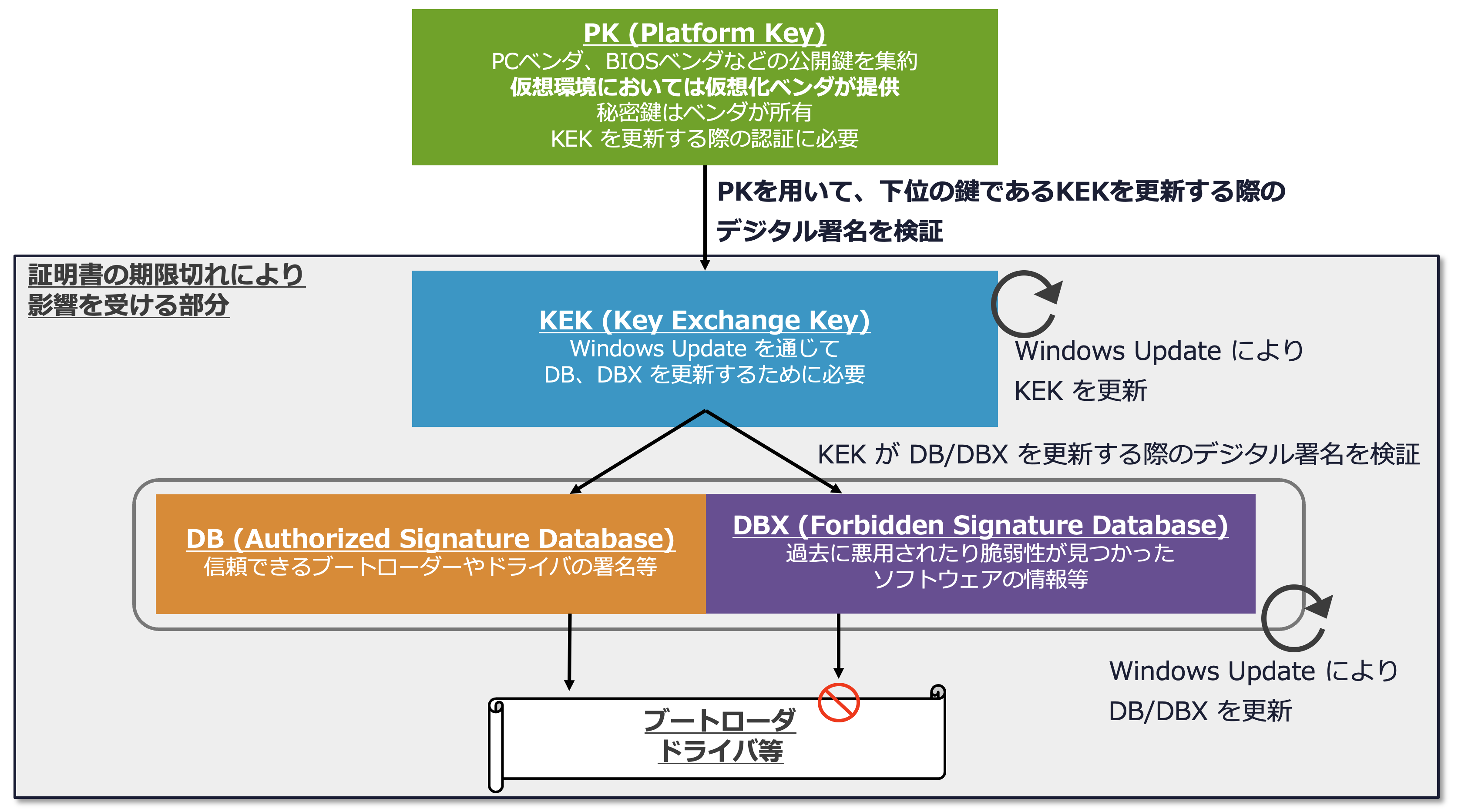

この検証には、プラットフォームキー(PK)、キー交換鍵(KEK)、許可リスト(DB)、失効リスト(DBX)といった階層化された証明書や鍵が使用されます。

詳細な仕組みについては、以下の Microsoft 社の公開ドキュメントをご参照ください。

参考 URL:Windows セキュア ブート キーの作成と管理のガイダンス

2. Microsoft KEK の有効期限と期限切れの影響

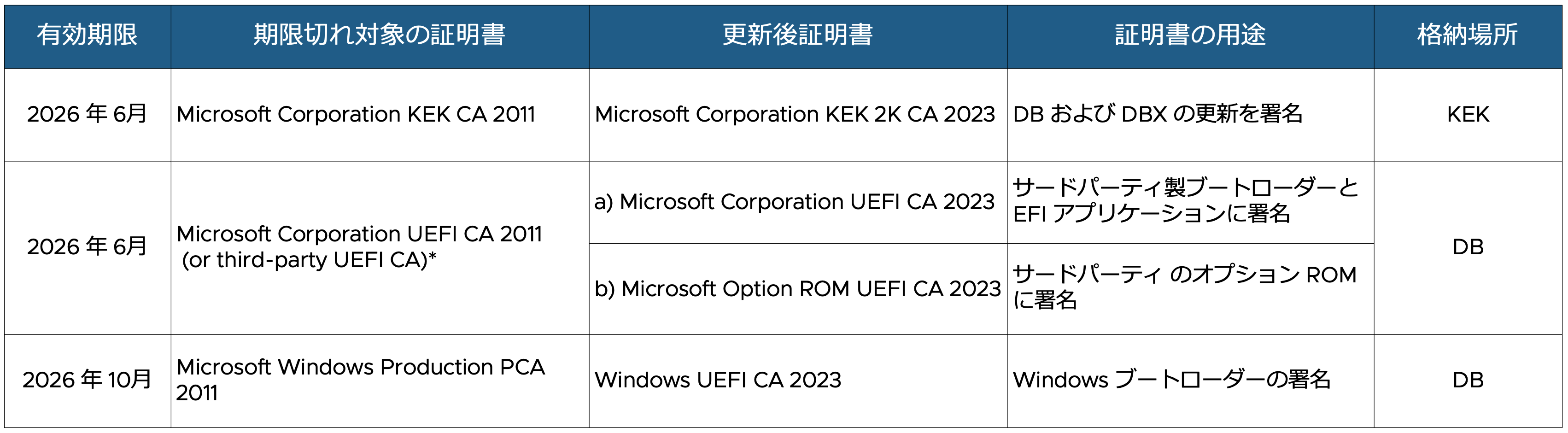

セキュアブートの信頼の基盤として広く利用されている Microsoft Corporation KEK CA 2011 などの証明書が、2026 年 6 月に有効期限を迎えます。

証明書の有効期限が切れた場合、直ちにシステムが起動できなくなるわけではありません。しかし、セキュアブートのデータベース(DB や DBX)を最新状態に更新することができなくなります。

これにより、新たな脆弱性に対するセキュリティパッチ(新しい失効リストなど)が適用できなくなる運用上のリスクが生じます。また、将来的に発行元(Microsoft 社)によって古い証明書が失効(Revoke)リストに追加された場合は、起動不可に陥る可能性があります。

参考 URL:Secure Boot Certificate updates: Guidance for IT professionals and organizations

また、Redhat Enterprise Linux など Microsoft 社以外の OS でも Microsoft KEK を利用している場合がありますので、ご利用の OS ベンダーからのリリース情報を参照するようお願いいたします。

参考 URL:2026 年のセキュアブート証明書の変更:RHEL 環境向けガイダンス

3. ESX 上の仮想マシンも対象

この証明書問題は、物理サーバーだけでなく、ESX 上で稼働している仮想マシンにも影響します。

UEFI ファームウェアを使用し、セキュアブートが有効に設定されている仮想マシン(Windows および Linux)は、物理マシンと同様に証明書の更新対象となります。

ESX 上で仮想マシンを新規作成する際、セキュアブートが規定で有効となる場合が多く、意図した設定をしないと無効にはならないことにご注意ください。

セキュアブートが規定で有効になる OS の例

- Windows Server 2016 以降

- Redhat Enterprise Linux 8 以降

また、少なくとも ESX 8.0U2 未満で作成された仮想マシンでは古い証明書が使われていますので、必ず実機をご確認ください。

参考 KB:Secure Boot Custom Certificates

4. KEK 更新における PK の重要性

仮想マシンの KEK を新しい証明書に更新するためには、その上位の鍵であるプラットフォームキー(PK)が有効な状態である必要があります。

ESX 9.0 より前のバージョンで作成された仮想マシンでは、過去の設計上の理由から PK が NULL 署名で構成されています。 NULL 署名の PK では KEK の更新を承認できないため、OS 側から自動更新を行おうとしてもブロックされ、後続の DB や DBX の更新も失敗するという事象が発生します。

また、弊社は Microsoft 社と連携し、影響を受ける仮想マシンの PK を更新するための自動化ソリューションを将来のリリースで提供すべく開発を進めていることを公表しています。急ぎの対応が不要な環境であれば、今後の機能実装を待って適用することも選択肢となります。

PK および KEK の有効期限切れの影響や確認方法については下記 KB 423893 を参照ください。

参考 KB:Secure Boot Certificate Expirations and Update Failures in VMware Virtual Machines

Microsoft Corporation KEK 2K CA 2023 の有効期限は 2038 年とされています。

PK が NULL 署名であっても KEK がすでに Microsoft Corporation KEK 2K CA 2023 であれば、2038 年までは DB や DBX の更新が可能であるため、すぐさま問題が発生することはありません。

# 参考 URL:セキュア ブート移行に関するよくあるご質問(FAQ)

5. PK および KEK 更新のポイントと手順概要

作業実施する際のポイント

- 仮想ハードウェア(vHW)バージョンの確認:

バージョン 14 以上である必要があります。

バージョン 13 以下の場合、鍵の登録作業時に更新に失敗するため、事前にバージョン 14 以上へアップグレードを実施してください。 - バックアップの推奨:

作業前に仮想マシンのスナップショットを取得することを強く推奨します。 - vTPM 利用時の注意:

Windows の BitLocker や Linux の LUKS などでディスク暗号化を行っている場合、更新作業によって回復キーが求められる場合があります。

必ず事前に回復キーをバックアップしたり、一時的に保護を中断するなどの準備を行ってください。

PK と KEK 更新の大まかな流れは下記の通りです。

詳細手順は KB 423919 を必ず参照し、最新の情報に従ってください。

参考 KB:Manual Update of the Secure Boot Platform Key in Virtual Machines

PK 更新概要

- Microsoft の PK 証明書をダウンロードし、一時的に作成した仮想ディスクに保存して、仮想マシンに接続します。

- 仮想マシンの詳細設定にオプションを追加します。

- 仮想マシンをパワーオンし、仮想マシンの EFI セットアップ画面に入ります。

- PK 登録画面で接続したディスクから PK ファイルを選択して変更をコミットし、終了します。

- 追加した詳細設定の削除と追加したディスクを取り外して元に戻します。(KEK の更新もする場合はそのままにする)

- 仮想マシンを再起動し、OS 上から PK が正常に更新されたかを確認します。

KEK 更新概要

- Microsoft の KEK 証明書をダウンロードし、DER フォーマットに変換します。

- 変換した DER フォーマットの KEK 証明書を、PK 更新と同じように一時的な仮想ディスクに保存します。

- 仮想マシンをパワーオンし、仮想マシンの EFI セットアップ画面に入ります。

- KEK 登録画面で接続したディスクから KEK ファイルを選択して変更をコミットし、終了します。

- PK 更新手順で追加した詳細設定の削除と追加したディスクを取り外して元に戻します。

- 仮想マシンを再起動し、OS 上から KEK が正常に更新されたかを確認します。

6. まずは現在の環境を確認しましょう

対応が必要かどうかを把握するため、まずは下記の項目を確認しましょう。

- 仮想マシン一覧とセキュアブート有効有無、仮想ハードウェアバージョン

VCF PowerCLI を利用できる端末から VMware vCenter® に接続後、下記コマンドで取得できます。

1Get-VM | Select-Object Name, HardwareVersion, @{Name="SecureBoot"; Expression={$_.ExtensionData.Config.BootOptions.EfiSecureBootEnabled}} | Format-Table -AutoSize - 利用している PK と KEK の確認

1. でセキュアブートが有効な仮想マシンがあった場合、次に対象の仮想マシンで利用されている PK と KEK を確認します。

確認方法は下記 KB 423893 を参照ください。

いずれも仮想マシン内でコマンド実行することで確認可能です。

参考 KB:Secure Boot Certificate Expirations and Update Failures in VMware Virtual Machines

おわりに

以上、セキュアブート証明書の有効期限切れに関する注意点と対応について記載しました。

証明書の有効期限が切れたからといって直ちにシステムが停止するわけではありませんが、セキュアブートを正しく活用するためには PK および KEK の適切なアップデートが不可欠です。

手動での更新作業には事前の準備や確認が必要となりますので、お使いの環境の仮想ハードウェアバージョンや vTPM の利用状況を確認しつつ、今後提供が予定されている自動化機能の活用も含めて、計画的な対応をご検討ください。

仮想化環境の課題解決支援は、ぜひ担当 TAM にご相談ください。

関連情報リンク

- 弊社 KB

- Microsoft 社

- RedHat 社

- Dell 社