こんにちは、TAM 松橋です。

vExperts Advent Calendar 2025 の 17日目 としても投稿させていただいております。

昨今、ニュースでランサムウェアによる被害やセキュリティインシデントの話題を目にしない日はありません。攻撃の手口が高度化する一方で、実は被害の入り口や拡大の原因として「本来あるべき設定が変わっていた(あるいは戻し忘れていた)」という、いわゆる「構成管理の不備」が狙われるケースが後を絶ちません。

日々の運用の中で構成は少しずつ変化していきます。しかし、その変化に気づけないことは、システムの安定運用に影響があるというだけではなく、セキュリティ上、致命的なリスクになり得ます。

そこで今回は、VMware Cloud Foundation® 9.0 の重要なコンポーネントであるVMware Cloud Foundation Operations における構成管理機能の一つ、「構成ドリフト(Configuration Drift)」の検知についてご紹介します。

■目次

1.なぜ、「構成管理」なのか?

セキュリティ対策というと、どうしても外部からの侵入を防ぐ製品に目が行きがちですが、NIST(米国国立標準技術研究所)のサイバーセキュリティフレームワークでも定義されている通り、まずは「特定(Identify)」と「防御(Protect)」が重要です。

-

自分の環境がどのような設定になっているか?

-

その設定はポリシー通りに維持されているか?

これらを把握できていなければ、家の玄関に高価な鍵をかけても、窓が開けっ放しになっているのに気づけていない、といった状況と同じになってしまいます。

2.VMware Cloud Foundation Operations 構成ドリフトダッシュボードによる構成の可視化

VMware Cloud Foundation Operations (以降、VCF Operations と記載)には、キャパシティやパフォーマンスの監視だけでなく、セキュリティコンプライアンスや構成変更を監視する強力な機能が備わっています。

今回は、運用管理者がVMware vCenter® の SSH を「有効」に変更したまま忘れてしまったというシナリオで、悪意のある第三者に狙われがちなポイントについて、構成ドリフトがどのように動作するかご紹介させていただきます。

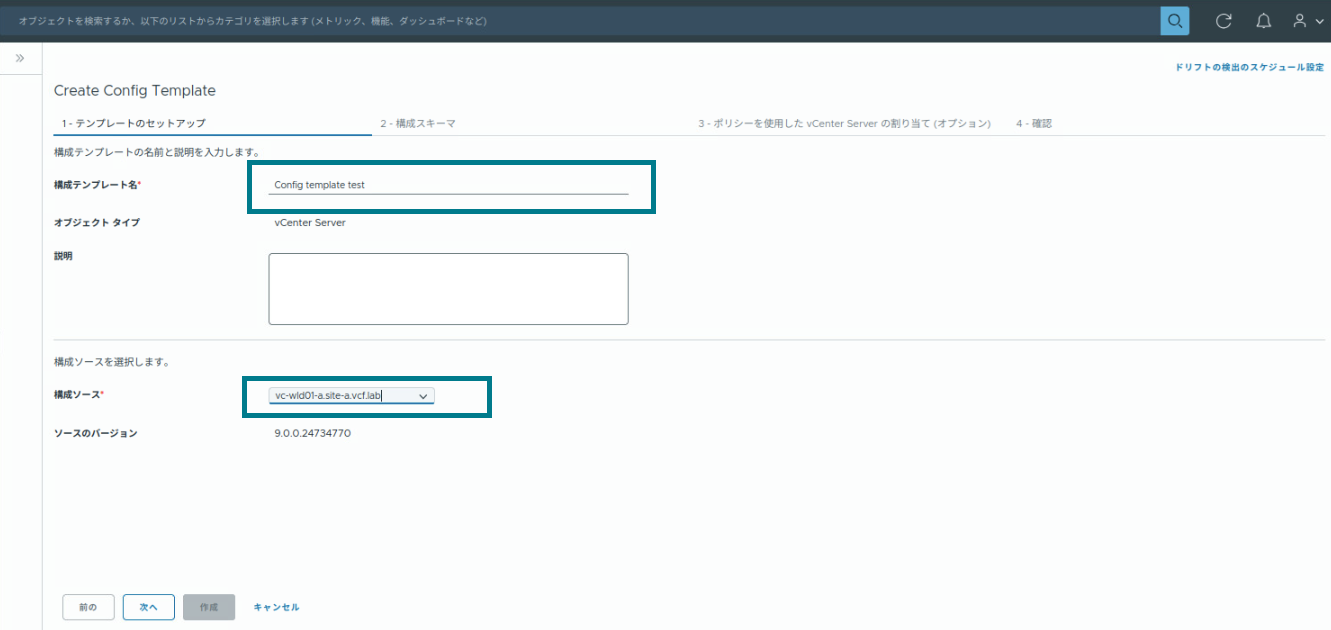

環境構築直後の状態では、構成ドリフトが作成されていません。まずは構成ドリフトの画面より テンプレートの作成 を選択します。

構成添付プレートの作成画面にて”構成テンプレート名”を入力します。

また、構成テンプレートは既存のvCenter をソースとして作成します。現行環境内でソースとするvCenter を選択します。

次へを選択すると、ソースとして選択したvCenter からテンプレートが自動で作成されます。

テンプレートはJSON 形式で作成されます。

今回のシナリオの通り、ssh は無効化があるべき姿として、テンプレートを編集します。

※ ssh enabled : false として設定しています。

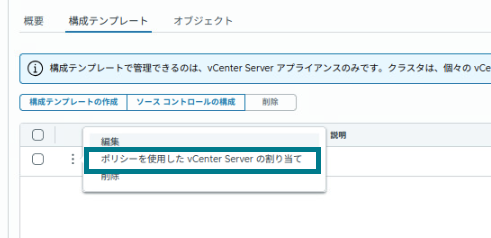

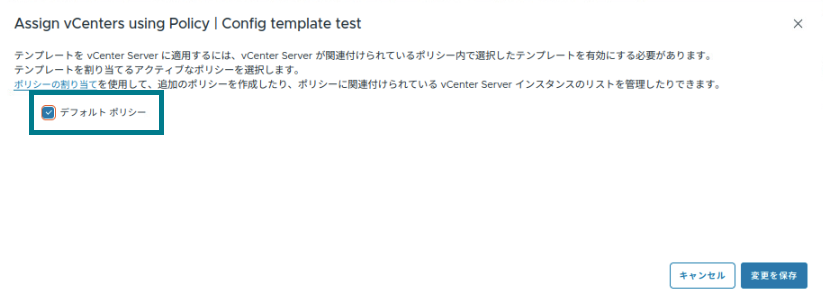

テンプレートの作成が完了しましたら、テンプレートをポリシーに割り当てます。

これで準備は完了です。構成ドリフトのチェックはデフォルトで8時間に一度実行されますが、任意の時間にスケジュールすることもできます。

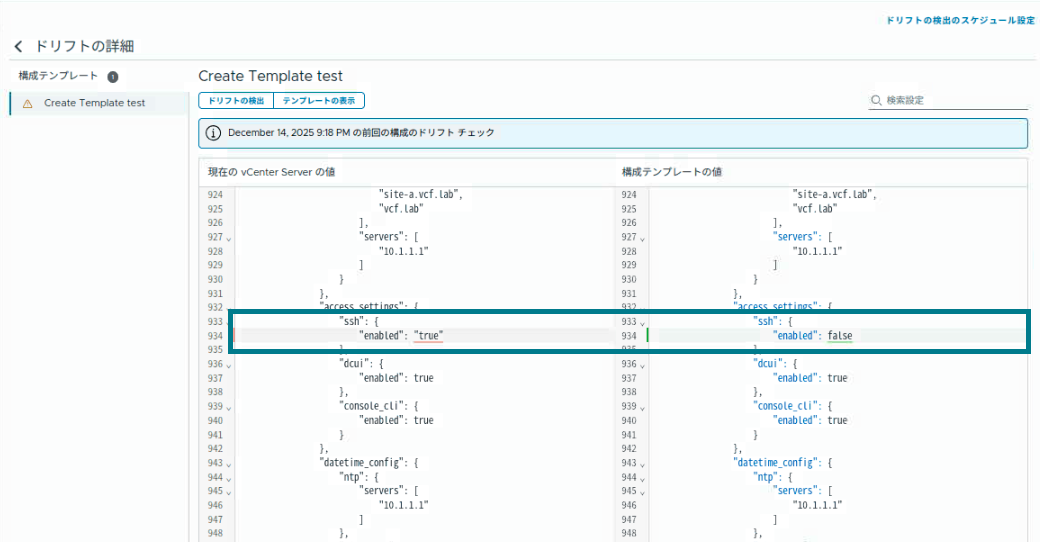

ここで、意図的に vCenter 側で SSH サービスを「有効」に変更してみます。すると、VCF Operations は変化を検知し、アラートまたはコンプライアンス違反として通知します。

ドリフトの詳細画面にて、変更されてしまったポイントが確認できます。

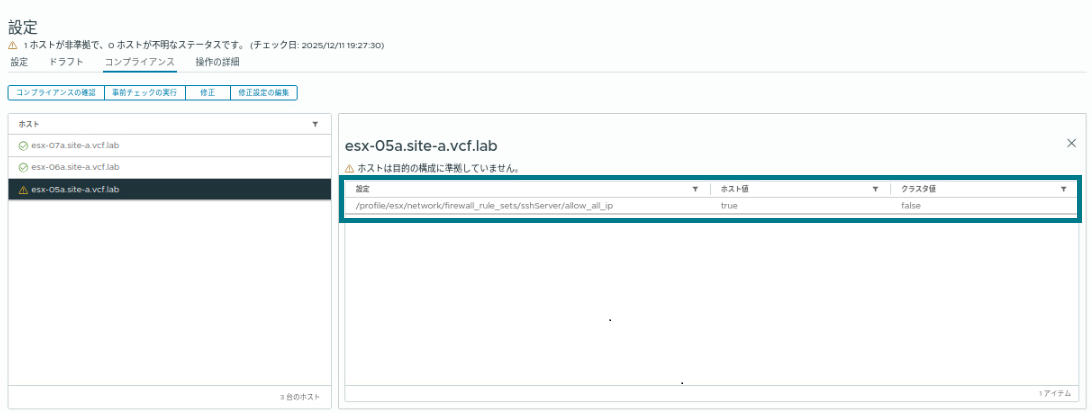

また、別途vSphere Configuration Profiles を利用することで、クラスタレベルのドリフトも検知ができます。

参考:vSphere Configuration Profiles を使用したクラスタ レベルでのホスト構成の管理

画像はVMware® ESX® のFirewall にてssh の送信元が全IP 許可になっていることを検知したものになります。

管理者が設定を目視で毎日チェックするのは現実的ではありません。しかし、VCF Operations を活用すれば、このような意図しない設定変更や戻し忘れを自動的に検知し、リスクの芽を早期に摘むことができます。

3.構成管理の標準化に向けて

ランサムウェア対策において、パッチ適用やバックアップは非常に重要です。それに加えて、「構成が勝手に変わっていないか」を監視する仕組みを取り入れることで、セキュリティレベルが向上します。

VCF Operations は、以下のような標準規格に対応したコンプライアンスパックも提供しています。

-

VMware vSphere Security Configuration Guide

※別TAM Blogにてご紹介させていただいております

[TAM Blog] Security Configuration Guide で始めるセキュリティ強化 ― 導入の第一歩 -

ISO 27001

-

PCI DSS

など

VCF Operations は、監視やキャパシティ管理ツールとしてだけではなく、「セキュリティ監査ツール」としても非常に優秀です。ぜひご利用ください!

4.おわりに

日々の運用で忙殺される中、構成管理まで手が回らないというお悩みもよく伺います。私たち TAM は、製品の機能紹介だけでなく、お客様の運用体制に合わせたセキュリティ対策の実現をご支援しています。

VCF Operations の活用方法や、セキュリティ対策の見直しについてご興味がございましたら、ぜひ担当のTAM までお声がけください。

TAM 松橋